Dass wir mit unseren Geräten einen Strom an Daten hinterlassen, dessen waren wir uns doch schon längst bewusst. Spätestens seit wiederholten Facebook- und WhatsApp-Skandalen sollte uns klar sein, im Netz ist nichts umsonst. Unsere Daten sind eine begehrte Währung. Doch wie gross ist der Umfang der Überwachung, der wir uns bewusst oder unbewusst aussetzen, tatsächlich? Welche Apps spionieren uns auf welche Weise aus? Was geschieht mit unseren Daten, und was können wir dagegen unternehmen?

Durchschnittliche Lesezeit: ca. 4 Minuten

In Teil eins dieser Serie fanden wir mit einem Experiment heraus, unser Smartphone aktiviert nicht so ohne Weiteres das Mikrofon und lauscht heimlich unseren Unterhaltungen. Im zweiten Teil listeten wir besonders dreiste und gefährliche Apps auf, um die du besser einen Bogen machst. Diese Apps spionieren dich wirklich aus.

Beim Prüfen der Apps und welche Daten diese tatsächlich preisgeben, stellte sich Folgendes heraus:

Wir haben uns die ganze Zeit über die falsche Art der Spionage Sorgen gemacht

In einer Studie der Northeastern University in Boston, Massachusetts wurden 17’260 der beliebtesten Android-Apps untersucht. Keine davon griff unerlaubterweise auf das Mikrofon des Smartphones zu, um die Benutzerinnen und Benutzer abzuhören.

Gerade eine App zur Bestellung von Lebensmitteln, Alkohol und Konsumgütern, Gopuff, wurde dabei ertappt, dass sie Bildschirmfotos und -aufzeichnungen an ein Datenanalyseunternehmen schickte, ohne dies in ihren Nutzungsbedingungen zu erwähnen. Gopuff zählt zu einer Sparte von Apps, die sich bereits im vorhergehenden Teil dieser Serie als nicht gerade zimperlich im Umgang mit den Nutzerdaten herausstellte.

Dennoch schliesst ein fehlender Beweis für ein unerlaubtes Abhören von Gesprächen die Möglichkeit nicht komplett aus, dass dies dennoch stattfindet.

Tracking von Geodaten

2018 wurde der Besitzer eines geschlossenen «Kentucky Fried Chicken»-Restaurants an der Grenze zu Mexiko festgenommen, weil er durch einen Tunnel, der im Restaurant begann und in einer Wohnung in Mexiko endete, Drogen schmuggelte.

Diese Meldung allein wäre noch keine grosse Schlagzeile wert. Was diese Geschichte jedoch bemerkenswert macht, ist, dass zum Entdecken des Tunnelsystems kommerziell verfügbare Tracking-Daten von Smartphones verwendet wurden.

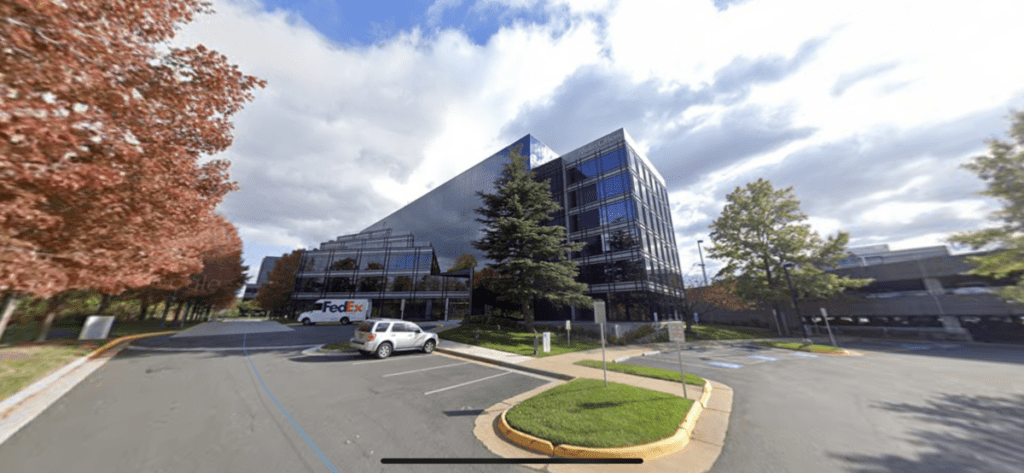

Ein norwegischer Journalist deckte mit einer Nachforschung auf, dass Apps, die er auf seinem iPhone installiert hatte, ein detailliertes Bewegungsprofil von ihm erstellten. Diese Daten werden von einem Analyseunternehmen gesammelt, ausgewertet und verkauft. Das geschah wie beim ertappten Drogenschmuggler über ein Netzwerk von Partner- und Tochtergesellschaften, mit denen er selbst keine Vereinbarung über die weitere Verwendung seiner Daten abgeschlossen hatte. Das Unternehmen, das diese Informationen hortet, heisst in diesem Fall Venntel in Langley, Virginia in direkter Nachbarschaft zum Hauptquartier des CIA. Verständlich, wenn du jetzt ein Unbehagen verspürst.

Du kannst bei Venntel oder anderen Analyseunternehmen einen Report einfordern, der aufzeigt, welche Daten bereits über dich gesammelt wurden, vorausgesetzt, du kennst deine Advertising-ID. Jedes Smartphone verfügt über eine. Sie dient dazu, Daten einem Gerät zuzuordnen. Das funktioniert in beide Richtungen: zum Erheben von Daten zur Nutzung und zum Ausspielen personalisierter Werbung.

Hinter dieser Fassade werden vielleicht auch deine Daten gesammelt und weiterverkauft. Quelle: Google Street View

Eine persönliche Nachfrage meinerseits bei Venntel ergab, dass das Unternehmen über keine Daten über mich verfügt. Doch Venntel ist nur ein Unternehmen von vielen. AdColony ist ein weiteres, das praktischerweise auch eine Anleitung zum Ermitteln der persönlichen Advertising-ID bereithält.

Wenn du auf den Seiten dieser Analyseunternehmen etwas herumstöberst, findest du unter einem Punkt, der sich «Data Privacy Rights», «Privacy Policy» oder ähnlich nennt, ein Formular, um die Daten, die von dir erhoben wurden anzufordern.

Selbstversuch: Was zeichnet mein Smartphone von mir auf?

Unter Apples aktuellem iOS-Betriebssystem ist es möglich ein Logfile der App-Aktivitäten zu erstellen (Einstellungen > Datenschutz > App-Aktivität aufzeichnen). Damit können die Aktivitäten über einen Zeitraum von bis zu sieben Tagen protokolliert werden. Im Anschluss kann die Datei abgespeichert werden. Mit den «Bordmitteln» eines Android-Smartphones ist dies allerdings noch nicht möglich (Stand Dezember 2021). Doch bestimmt gibt es auch hier eine App dafür.

Ich lasse also während einer Woche meine alltägliche Smartphone-Benutzung in einer Datei speichern, sichere diese anschliessend in einem Cloud-Speicher und öffne sie …

{"accessor":{"identifier":"com.burbn.instagram","identifierType":"bundleID"},"category":"location","identifier":"AF1CC232-11E2-4529-BBA0-72286B0F28F7","kind":"intervalBegin","timeStamp":"2021-11-17T14:38:38.292+01:00","type":"access"}

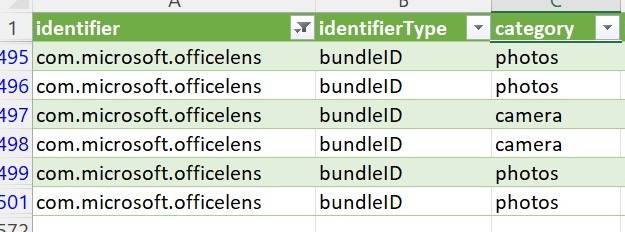

Es ist offensichtlich, diese Logdatei ist nicht dafür gedacht, in vorliegender Form von einem Menschen gelesen zu werden. Doch der Hinweis darauf, dass es sich hier um eine NDJSON-Datei (Newline-delimited JSON) handelt, hilft weiter. Mit Excel kann diese Datei gelesen und mithilfe von Power Query sinnvoll strukturiert werden.

Nach etwas Herumprobieren ist ersichtlich, der erste Teil des Files protokolliert die Zugriffe der Apps auf Ressourcen des Smartphones, wobei der zweite Teil aufzählt, mit welchen externen Diensten die Apps sich verbinden.

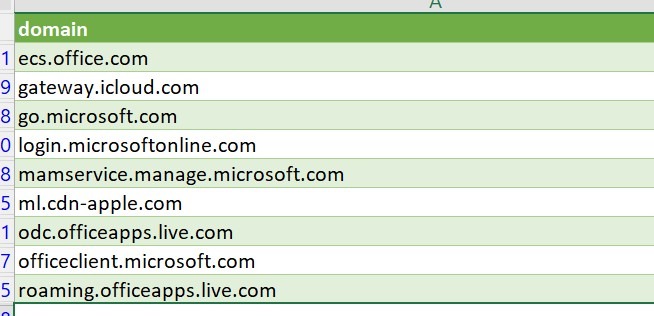

Die praktische Scanner-App Office Lens (oder Microsoft Lens) von Microsoft greift folgerichtig und korrekt auf Kamera und Fotos zu und verbindet sich mit diversen Diensten von Microsoft (und Apple). Dabei werden auch Telemetrie-Daten, wie etwa Diagnose- und Funktionsdaten von Geräten und Anwendungen, aber auch kunden- und personenbezogene Daten an Microsoft geschickt, was wiederum nichts mit der Advertising-ID zu tun hat. Auch Windows-PCs funken in regelmässigen Abständen nach Hause.

Instagram hat Zugang zu meinen Fotos und meinem Standort während ich die App benutze, weil ich es explizit erlaubt habe, und kommuniziert mit Facebook, Google und weiteren Anbietern.

WhatsApp benutzt meine Kontakte, Fotos und das Mikrofon (für Sprachnachrichten) und kommuniziert auch mit Spotify, was anfangs überraschte, aber damit zu begründen ist, dass ich hin und wieder Empfehlungen verschicke und empfange.

Spiele bedienten sich laut Logdatei keiner Geräteressourcen, kommunizierten dafür jedoch mit einer Vielzahl von Tracking-, Analyse- und Werbeanbietern. Als besonders aufschlussreich jedoch erwies sich die Auswertung der Webbrowseraktivitäten. Gerade Onlinepublikationen wie Chip, Nau, Watson, Blick etc. laden nicht nur verknüpfte Inhalte von anderen Quellen wie Twitter oder Instagram herunter, sondern verfolgen die Aktivitäten ihrer Leserinnen und Leser mit Analysetools sehr genau und stehen in ständiger Verbindung zu Werbeanbietern.

Die Studie einer solchen Tabelle ist faszinierend (z. B. welche Apps sind alle mit Amazon in Kontakt?) und erschreckend (wo überall haben Google und Facebook ihre Finger im Spiel?) zugleich. Was du nun selbst unternehmen kannst, um die Spuren, die Ihre Apps hinterlassen, möglichst gering zu halten, erfährst du im nächsten Teil.

[Weiterlesen: Dein Telefon spioniert dich aus – doch anders, als du vermutlich denkst. Teil vier: So schützt du deine Privatsphäre]